Juice jacking წარმოადგენს რეალურ საფრთხეს იმ ადამიანებისთვის, რომლებიც საკუთარი მობილური ტელეფონების დასატენად იყენებენ საჯარო დამმუხტავ საშუალებებს.

რა არის Juice Jacking?

‘Juice jacking’ შეტევა გულისხმობს დამნაშავის მიერ მავნე პროგრამის ჩატვირთვას დამმუხტავ მოწყობილობებში ან კაბელებში, რომლებსაც ისინი ტოვებენ საზოგადოებრივ ტერმინალებში, რის შემდეგაც შესაძლებლობა აქვთ დააინფიცირონ მომხმარებების ტელეფონები და სხვადასხვა ელექტრონული მოწყობილობები.

ეს შეტევები განსაკუთრებით ხშირად ვლინდება საჯარო ადგილებში, სადაც განთავსებულია დამმუხტავი საშუალებები, ასეთია აეროპორტები, სასტუმროები და ა.შ. კედლის USB დამტენები, რომლებიც თავსებადია AC სოკეტთან, ასევე შესაძლებელია გამოყენებული იყოს, როგორც არხი მომხმარებლების ტელეფონების დასაინფიცირებლად. ერთხელ დაინსტალირებულმა მავნე პროგრამამ შესაძლოა დაბლოკოს მოწყობილობა ან მონაცემებისა და პაროლების ექსპორტირება მოახდინოს პირდაპირ თაღლითებთან.

ისტორიული მიმოხილვა

უსაფრთხოების სფეროში მოღვაწე ადამიანებმა Juice jacking-ის შესახებ პირველად 2011 წელს გაიგეს. ტერმინი თავდაპირველად გამოყენებული იყო Brian Krebs-ის მიერ DefCon-ზე, Wall of Sheep-ის მიერ კონცეფციის დადასტურების შემდეგ. როდესაც მომხმარებლებმა შეუერთეს თავიანთი ტელეფონები უფასო დამმუხტავ მოწყობილობებს, ტერმინალის ეკრანზე გამოჩნდა შეტყობინება: “თქვენ არ უნდა ანდოთ საჯარო მოწყობილობებს საკუთარი სმარტფონები. ინფორმაციის მიღება ან გადმოწერა შესაძლებელია თქვენი თანხმობის გარეშე. თქვენდა საბედნიეროდ, ეს სადგური ეთიკურია და თქვენი ინფორმაცია უსაფრთხოდაა. ისიამოვნეთ უფასო დამუხტვით!”

შეტევის მავნებლობის გასაცნობად აღსანიშნავია აგრეთვე 2013 წელი, როდესაც Georgia Tech-ის მკვლევარებმა Black Hat-ის კონფერენციაზე საზოგადოებას გააცნეს Mactans – მავნე ადაპტერი. Mactans იყენებდა ელექტრონულ საშუალებას, რომელსაც შეეძლო მორგებოდა კედლის USB დამმუხტავს ან AC ადაპტორს, რათა ჩაეტვირთა iOS მავნე პროგრამა 80 წამში. შეტევის შემდეგ iOS მოწყობილობა გამოიყურებოდა ნორმალურად, მაგრამ ე.წ. ტროიანი მაშინვე გაეშვებოდა, როგორც კი მომხმარებელი Facebook-ს გახსნიდა. მკვლევარებმა გამოიყენეს დაბალი ფასიანი BeagleBoard მოწყობილობის შესაქმნელად.

როგორ მუშაობს juice jacking?

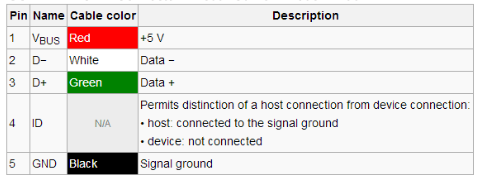

შეამჩნევდით, რომ როცა მობილურ ტელეფონს მუხტავთ პერსონალური კომპიუტერის ან ლეპტოპის USB პორტის საშუალებით, ის ასევე ხსნის ფუნქციას ფაილების მიმოსაცვლელად ორ სისტემას შორის. ეს ასეა, რადგან USB პორტი უბრალოდ დამმუხტავი სოკეტი არ არის. რეგულარულ USB კონექტორს აქვს ხუთი პინი, სადაც მხოლოდ ერთია საჭირო დასამუხტად. დანარჩენებიდან ორი კი ნაგულისხმევად გამოიყენება მონაცემთა ტრანსფერებისთვის.

პარამეტრებში ცვლილებების მოხდენამდე, მონაცემთა გადაცემის რეჟიმი გამორთულია, გამონაკლისია მოწყობილობები, რომლებიც იყენებენ ანდროიდის ძველ ვერსიებს. ნებისმიერ დროს, როცა მომხმარებელი უკავშირებს USB პორტს დასატენად, ასევე იხსნება გზა მოწყობილობებს შორის მონაცემთა მიმოსაცვლელად. ეს არის შესაძლებლობა, რომელიც დამნაშავეებს საშუალებას აძლევს მონაცემები ბოროტად გამოიყენონ.

არსებობს juice jacking-ის წარმატებულად განხორციელების ორი გზა:

- მონაცემთა ქურდობა: დამუხტვის დროს, მონაცემების მოპარვა ხდება დაკავშირებული მოწყობილობიდან.

- მალვეარის ინსტალაცია: როგორც კი კავშირი დამყარდება, მალვეარი ინსტალირდება მოწყობილობაში. მავნე პროგრამა რჩება მოწყობილობაში მანამ, სანამ არ მოხდება მისი გამოვლენა და ამოღება მომხმარებლის მიერ.

როგორ დავიცვათ თავი Juice jacking შეტევებისგან?

ქვემოთ ჩამოთვლილია რამდენიმე საუკეთესო პრაქტიკა Juice jacking-ისგან თავის ასარიდებლად:

- მოერიდეთ საჯარო ადგილებში განთავსებული USB პორტებით დამმუხტავი საშუალებებით საკუთარი მოწყობილობების დამუხტვისაგან;

- გამოიყენეთ საკუთარი AC დამმუხტავი ადაპტერი და საკუთარი კაბელები ელექტრო საშუალებებში მათი მოთავსებისას;

- ნუ გამოიყენებთ სხვა ადამიანის პერსონალურ კომპიუტერს საკუთარი მობილური ტელეფონის დასამუხტად;

- გამოიყენეთ USB მონაცემთა ბლოკატორი ან ე.წ. “juice-jack defender”, რომელიც საშუალებას აძლევს ადამიანებს უფრო დაცულად დამუხტონ საკუთარი მოწყობილობები. მოგზაურობისას განსაკუთრებით პრაქტიკულია და მისი ღირებულებაც საშუალოდ $10–$20-ს შეადგენს.